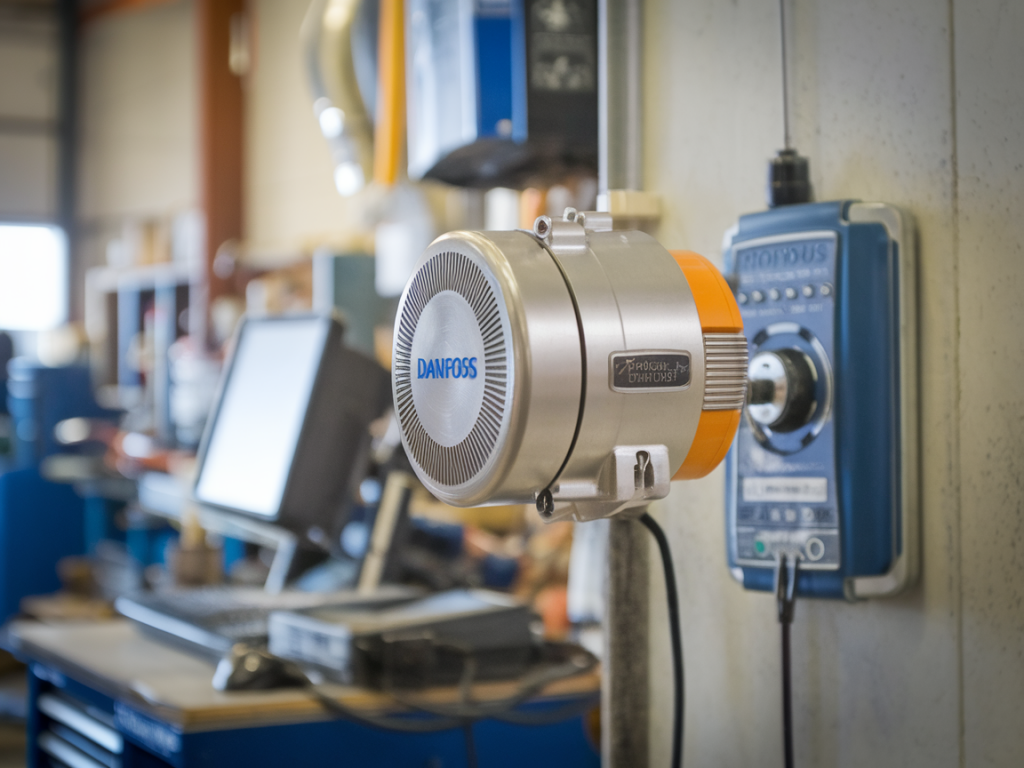

J'interviens souvent sur des projets industriels où l'on doit remonter la télémétrie de variateurs (notamment des variateurs Danfoss) vers des plateformes cloud sans compromettre la sécurité opérationnelle. Voici mon retour d'expérience pragmatique pour intégrer la télémétrie Modbus d'un variateur Danfoss dans Azure IoT Edge, tout en gardant une posture de sécurité OT (Operational Technology) rigoureuse.

Contexte et enjeux

Dans de nombreux sites industriels, les variateurs Danfoss (VLT, Vacon, etc.) exposent des données via Modbus RTU (série) ou Modbus TCP. L'objectif est de collecter mesures et états (courant, fréquence, alarmes, heures de marche) localement avec un dispositif Edge, prétraiter et transmettre les données vers Azure IoT Hub via Azure IoT Edge. Les contraintes principales sont :

garantir la disponibilité et la sécurité des réseaux OT ;éviter toute action invasive sur le variateur (ne pas écrire de registres sans maîtrise) ;assurer une collecte fiable hors-ligne (store-and-forward) ;maintenir traçabilité et contrôle d'accès aux données.Architecture recommandée

Voici une architecture que j'applique fréquemment :

Variateur Danfoss (Modbus RTU via RS-485 ou Modbus TCP) connecté à un passerelle Edge (PC industriel ou IoT Gateway) ;Edge Gateway exécute Azure IoT Edge Runtime et un module collector Modbus (container) ;Module Modbus -> conversion JSON/Protobuf, enrichissement, règles de filtrage -> envoi vers Edge Hub ;Edge Hub -> IoT Hub (via TLS, device identity, opcional DPS) ;Monitoring et protection : firewall local, VLAN OT/IT, Azure Defender for IoT / Sentinel côté cloud. | Composant | Rôle |

|---|

| Variateur Danfoss | Source Modbus RTU/TCP |

| Passerelle Edge | Hébergement Azure IoT Edge Runtime et modules |

| Module Modbus (container) | Lecture Modbus, mapping registres → payload |

| Edge Hub | Broker local, buffer et sécurité |

| IoT Hub | Ingestion cloud sécurisée |

Choix du module Modbus

Deux approches possibles :

Module prêt à l'emploi : certains fournisseurs communautaires proposent des modules Modbus pour IoT Edge. Avantage : déploiement rapide. Inconvénient : audit et vérification du code nécessaire pour la sécurité.Module custom (préféré pour production) : écrire un module léger en Python (pymodbus) ou Node.js (node-modbus). Avantage : plein contrôle des logs, gestion stricte des accès et des opérations d'écriture verrouillées.Si je développe, j'utilise Python + pymodbus : facile à packager en Docker, permet un mapping clair des registres et la gestion d'un buffer local (SQLite ou fichier) pour le store-and-forward.

Mapping Modbus — bonnes pratiques

Avant toute intégration, j'analyse la documentation Danfoss pour identifier :

adresses des registres (lecture seule vs lecture/écriture) ;scaling et types (int16, uint32, float) ;mécanismes d'alarme et flags à surveiller.Je recommande de :

ne mapper que les registres nécessaires pour l'asset monitoring ;ajouter un préfixe "drv_" ou "danfoss_" dans le payload pour la traçabilité ;conserver l'horodatage local (UTC) et l'état de la communication (OK/ERR) dans chaque message.Configuration Azure IoT Edge

Points clés sur le déploiement :

Inscrire la passerelle comme device dans IoT Hub (ou via DPS pour la production) ;activer la protection matérielle (TPM ou module logiciel avec clé) ;déployer le module Modbus via une deployment manifest JSON ;configurer les variables d'environnement du module : adresse Modbus, timeout, intervalle de poll, mode (RTU/TCP) ;exposer strictement les ports nécessaires sur la passerelle et n'autoriser que les flux Modbus depuis l'adresse réseau des variateurs.Sécurité OT : règles concrètes

Protéger la couche OT est prioritaire. Voici mes règles immuables :

segmenter le réseau : VLAN OT pour variateurs et passerelle, VLAN IT pour les services cloud ;activer un firewall local sur la passerelle : autoriser uniquement Modbus sur le port nécessaire et le trafic sortant vers IoT Hub (TLS 443) ;désactiver les services non utilisés sur la passerelle (SSH non nécessaire, SMB, etc.) ;utiliser TLS pour la communication Edge ↔ IoT Hub et, si possible, sécuriser Modbus via tunnel industriel (ex : OPC UA wrapper sécurisé) ;interdire l'écriture Modbus depuis le module Edge sauf si requis — et même dans ce cas, exiger une double validation et journaux d'audit ;installer des mécanismes de détection d'intrusion OT (Azure Defender for IoT pour compléter la visibilité) ;gérer les identités via DPS et rotation régulière des certificats.Performance et fiabilité

Sur le plan opérationnel :

éviter un polling trop agressif : 1s est excessif pour la plupart des variables — je recommande 2–10s selon l'usage ;implémenter un backoff en cas d'erreur Modbus (retry limit, escalade) ;batcher les messages pour réduire le coût et éviter la surcharge de IoT Hub : regrouper N lectures ou T secondes ;privilégier un format compact (JSON minimal ou Protobuf si gros volume) ;monitorer les métriques Edge (CPU, mémoire, latence Modbus) et définir des alertes.Gestion des mises à jour et maintenance

Les mises à jour sont un point critique en OT :

tester toute nouvelle version du module dans un bac à sable avant deployment en production ;planifier les mises à jour pendant fenêtres d'arrêt ou périodes à faible risque ;tenir un registre de configuration et des images container signées ;prévoir une procédure de rollback et sauvegarde des configurations locales.Observabilité et conformité

Pour moi, une intégration réussie inclut visibilité et traçabilité :

envoyer des télémétries opérationnelles (état de la connectivity Modbus, erreurs, latence) vers un canal de monitoring séparé ;conserver les logs d'accès et opérations d'écriture ;utiliser Azure Sentinel ou un SIEM pour corréler incidents OT/IT ;documenter les mapping Modbus et les politiques de sécurité dans le dossier d'exploitation de l'asset.Cas pratique (exemple résumé)

Sur un site de pompage, j'ai déployé une passerelle Edge RPi industrialisée :

Mode Modbus RTU sur RS-485 → variateur Danfoss VLT ;Module custom Python avec pymodbus : lecture toutes les 5s de 12 registres (courant, fréquence, alarmes) ;Transformation JSON, ajout d'horodatage UTC, envoi au IoT Hub via Edge Hub ;Segment réseau OT, firewall limitant aux flux RS-485 et sortie TLS ;Mécanisme de protection : pas d'écriture de registres depuis le module ; accès maintenance par console dédiée et authentifiée.Résultat : collecte fiable, réduction des interventions locales grâce à la maintenance prédictive, et zéro impact sur la disponibilité des équipements.

Points d'attention spécifiques aux variateurs Danfoss

Quelques remarques tirées de mon expérience :

consulter le manuel Danfoss pour la table de registres — certaines versions de firmware changent les adresses ;vérifier le paramétrage du variateur (baudrate, parité) en Modbus RTU ;prendre en compte les protections du variateur (fonctions safety) : ne jamais contourner les sécurités via commandes écrites depuis un module Edge non certifié ;préférer la lecture d'états et alarmes centralisée plutôt que des commandes directes depuis le cloud.Si vous voulez, je peux vous fournir un exemple de module Python modbus packagé en image Docker, ainsi qu'un template de deployment.json pour Azure IoT Edge adapté aux variateurs Danfoss. Indiquez votre topologie (RTU ou TCP, nombre de variateurs, contraintes réseau) et je vous propose un plan détaillé.